管理者側で予定表グループを各ユーザのOutlookクライアントに表示させる。

本日は「管理者側で予定表グループを各ユーザのOutlookクライアントに表示させる。」です。

希望する動作としては「予定表グループをWindows Powershellを操作し、予定表グループの配下に表示される各予定表をOutlookクライアントに表示させたい」です。

現在、予定表グループをWindows PowerShellを利用して操作する機能は、

現在実装されていません。

何か代替策がないか、調べてみたところ配布グループやメールが有効なセキュリティグループの配下に表示される各予定表に”IsHierarchicalGroup”パラメータ値を変更することで、Outlookクライアントにあらかじめ表示できるようにすることが可能です。

※Outlook on the webについては、この機能が実装されていません。

各ユーザにて、予定表グループを作成し、表示させてください。

以下の作業は反映まで時間がかかる場合があります。

[構文]

Set-Group -Identity <グループのメールアドレス> -IsHierarchicalGroup $True

[例文]

Set-Group -Identity Roomgroup@contoso.com -IsHierarchicalGroup $True

■参考

・表示設定を解除する場合の実行例

Set-Group -Identity Roomgroup@contoso.com -IsHierarchicalGroup $False

<公開情報>

Title : Set-Group

URL : https://technet.microsoft.com/JA-JP/library/bb123770(v=exchg.160).aspx

以上

2017年06月

インプレースアーカイブをテナント単位で有効化

本日は「インプレースアーカイブをテナント単位で有効化」についてです。

今までメールボックス単位でインプレースアーカイブを有効化していましたが、

もし「テナント単位」で有効化できるのであればスマートな運用が出来ると考え、

調査してみました。

結果:

インプレースアーカイブをテナント単位(テナント全体)に一括で設定することは

出来ません。

(正しくはMicrosoftよりテナント全体をインプレースアーカイブ有効にする機能は

実装されていません。)

メールボックス単位でインプレースアーカイブの有効化を行う必要があります。

インプレースアーカイブ機能は、Exchange Onlineのライセンスが付与されている必要があるので、共有メールボックスやリソースメールボックスもインプレースアーカイブを有効にする場合は、ライセンスが必要となります。

以上

2016年06月

Office365管理センターでの一括ユーザ登録

本日は「Office365管理センターでの一括ユーザ登録」

現在発生しているエラーについてです。

Office365管理センター上にてCSVファイルを利用して、ユーザ登録を行うことが

可能ですが、

現在Office365管理センターより一括でユーザを作成すると、エラーが発生する現象が発生しているようです。

この現象に関連して、「ユーザ作成後のパスワード通知メールが届かない」

「一括でユーザのパスワードリセットを行うとエラーが発生する」という

現象も起こっています。

現在 このエラーについては、Microsoft側で修正対応を行っているとのことですので、

もし一括でユーザ登録を行いたい場合は、Powershellにて作業を行ってください。

UserPrincipalName,DisplayName,LastName,FirstName,Password, <その他の属性>

User01@maymay.com,User01,User,01,Pass1111,…

User02@maymay.com,User02,User,02,Pass2222,…

2.新規ユーザーの一括作成を行う

以下、2種類ありますので、どちらかを実行して下さい。

◎作成するユーザにランダムでパスワードを付与する。(ライセンス付与も含)

Import-Csv "C:\temp\Users1.csv" | ForEach-Object {New-MsolUser -UserPrincipalName $_.UserPrincipalName -DisplayName $_.DisplayName -<その他の属性> $_.<その他の属性> -UsageLocation JP -ForceChangePassword $True -LicenseAssignment *****:ENTERPRISEPACK } |Export-Csv -Encoding UTF8 -NoTypeInformation "C:\temp\NewUsers.csv"

【実行結果例】

Password UserPrincipalName DisplayName isLicensed

-------- ----------------- ----------- ----------

Hucu5153 User01@*****.onmicrosoft.com User01 False

Nayo1715 User02@*****.onmicrosoft.com User02 False

◎作成するユーザに個々でパスワードを設定する。(ライセンス付与も含)

Import-Csv “C:\temp\Users2.csv” | ForEach-Object {New-MsolUser -UserPrincipalName $_.UserPrincipalName -DisplayName $_.DisplayName -LastName $_.LastName -FirstName $_.FirstName -Password $_.Password -<その他の属性> $_.<その他の属性> -ForceChangePassword $True -LicenseAssignment *****:ENTERPRISEPACK -UsageLocation JP}

【実行結果例】

Password UserPrincipalName DisplayName isLicensed

-------- -------------------- ----------- ----------

Pass1111 User01@******.onmicrosoft.com User01 True

Pass2222 User02@******.onmicrosoft.com User02 True

※ 初回ログイン時にパスワードを変更することを強制する設定 (一時パスワードの設定) は、ユーザー作成時や上記のようにパスワード設定時に -ForceChangePassword というパラメータで指定します。

パラメータの値が、True の場合は初回ログイン時にパスワード変更を強制する動作となり、False の場合は変更を強制せずに設定したパスワードが本パスワードとなります。

以上

2017年05月現在

報道されている「WannaCry」

本日は週末に国内外で報道されていた「WannaCry」についてです。

海外では、病院や工場、官公庁などが診療や操業を停止しなければならない状態になっている「ランサムウェア攻撃」が発生しています。

このランサムウェアの攻撃は、海外だけの問題ではなく、

国内でもランサムウェア「WannaCry」が検出されています。

今回のランサムウェアの脅威と対策をご紹介しますので、

ご注意ください。

---------------------------------------------

「WannaCry」は、2017年3月に明らかになったWindowsで利用されるSMB(Server Massage Block)の

脆弱性を利用した攻撃によって、ネットワーク経由で侵入、拡散し、ネットワーク上のワーム活動を行います。

これによって、組織のLANに侵入し、ネットワーク上で感染が拡大し、より深刻なダメージを起こします。

今回の「WannaCry」の特徴は、

●法人組織がターゲットとなっている。

●すでにサポートが切れているシステムでも利用しているSMBで攻撃している

●最新の脆弱性情報を悪用している

●脅迫文が日本語にも対応している。

※「WannaCry」の脅迫文は27言語に対応されており、その中に日本語も含まれている。

●様々なファイルを勝手に暗号化

など

対応策としては、

★更新プログラムを最新のものにしておく。

★不審なメールは開かない。

★不審なリンクへのアクセスはしない

★ウィルス対策ソフトの定義ファイルを更新する。

このようなことが挙げられます。

以上

2017年05月

Acrobatがアンインストール出来ない

今日はOffice365とは変わって、『Acrobatがアンインストール出来ない』です。

普通ならば「Adobe Acrobat Reader」や「Adobe Acrobat」を

アンインストールするときには、

「コントロールパネル」⇒「プログラムのアンインストール」→「Adobe Acrobat Reader」や「Adobe Acrobat」を選択し、アンインストール作業を行いますが、

上記の方法でアンインストールを行っても、稀に

データが残ってしまうことがあるようです。

通常の方法でアンインストール出来ない場合は、

以下の方法を使ってアンインストールしてください。

-----------------------------------------------

■Acrobatに関連する情報を全て削除し,

再インストールを行うことで改善が見られるか確認する。

1.「Adobe Acrobat Reader」や「Adobe Acrobat」が起動していないことを確認する。

2.「コントロールパネル」を開く。

3.プログラムのアンインストールをクリックする。

4.「Adobe Acrobat Reader」(または「Adobe Acrobat」)を選択し、

アンインストールをクリックする。

5.「Adobe Acrobat DC アプリケーションメンテナンス」が表示されたら、「次へ」をクリックする。

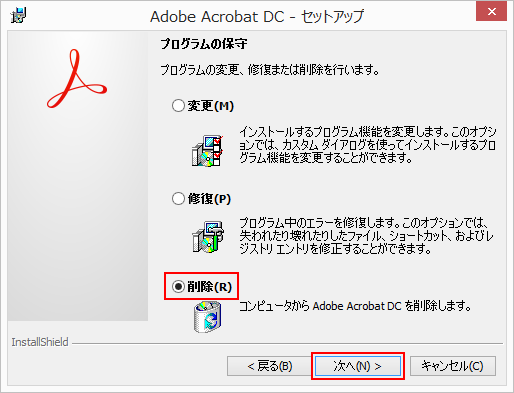

6.「プログラムの保守」画面が表示されたら、「削除」を選択し、【次へ】をクリックする。

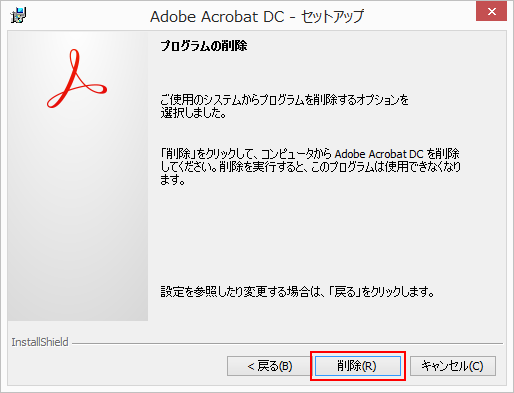

7.【削除】をクリックする。

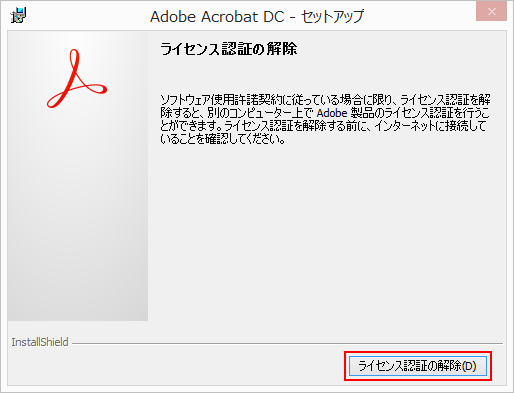

8.ライセンス認証の解除画面が表示されたら「ライセンス認証の解除」をクリックする。

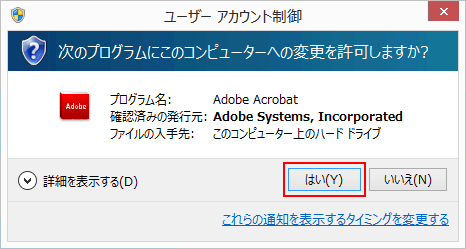

9.アンインストールが開始される。

10.【完了】をクリックする。

[2]Cleaner Toolを実行する。

1.Cleaner Toolのダウンロード

Acrobat Reader(Adobe Reader) および Acrobat 用の Cleaner Tool は、以下のリンクからダウンロードできます。

バージョン DC 用のファイル

http://labsdownload.adobe.com/pub/labs/acrobat_ittools/AdobeAcroCleaner_DC2015.zip

バージョン 10.x/11 用のファイル

http://labsdownload.adobe.com/pub/labs/acrobat_ittools/acrobat_ittools_cleaner_p2_061713.zip

バージョン 9.x 用のファイル

http://labsdownload.adobe.com/pub/labs/acrobat_ittools/acrobat_ittools_cleaner_p1_061713.zip

2.Cleaner Toolの実行

※以下作業は「コマンド」でも行うことが可能です。

1.ダウンロードしたzipファイルを解凍する。

2.AdobeAcroCleaner_DC2015.exeをクリックする。

3.【Next】をクリックする。

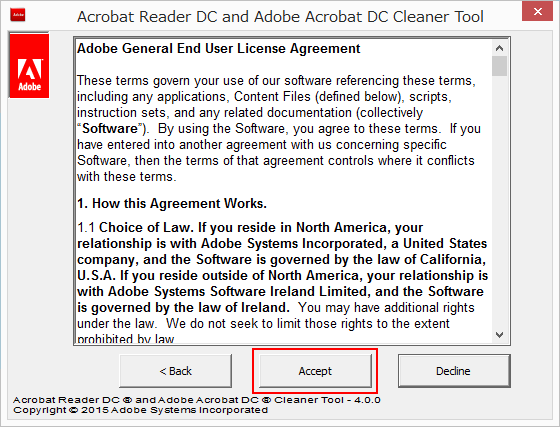

4.使用許諾が表示されたら、【Accept】をクリックする。

5.「Choose the product to remove」と表示され、削除する製品を選択する。

6.【Next】をクリックする。

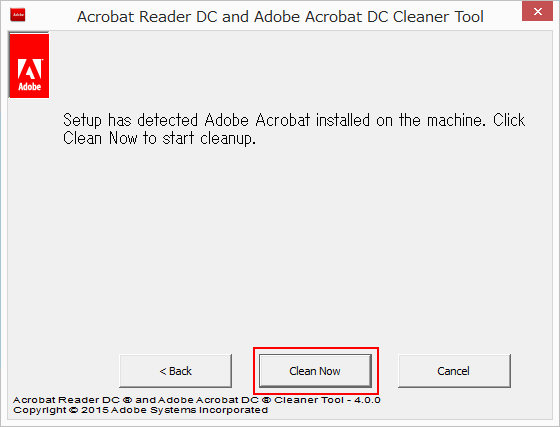

7.AcrobatおよびAcrobat readerがインストールされている場合は、Leave Adobe Acrobat workflows intact」の

チェックをした状態で【Clean Now】をクリックする。

※AcrobatまたはAcrobat readerの片方しかインストールしていない場合は、【Clean Now】をクリックする。

8.処理が完了したら「Finish」をクリックし、再起動する。

以上

2017年04月

保持期間経過後のパブリックフォルダのデータ復元

本日は「保持期間経過後のパブリックフォルダのデータ復元」についてです。

まずはパブリックフォルダのデータ保持期間の確認をしてみましょう。

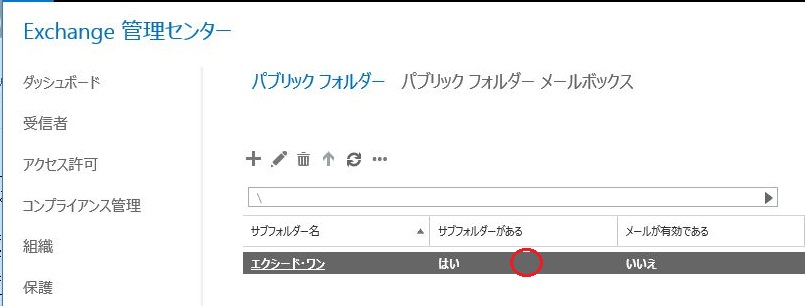

1.「管理センター」→「Exchange管理センター」にアクセスする。

2.「パブリックフォルダ」→「パブリックフォルダ」をクリックする。

3.調べたいファブリックフォルダをクリックする。

※丸がついているところ辺りをダブルクリックすること。

4.「制限」をクリックする。

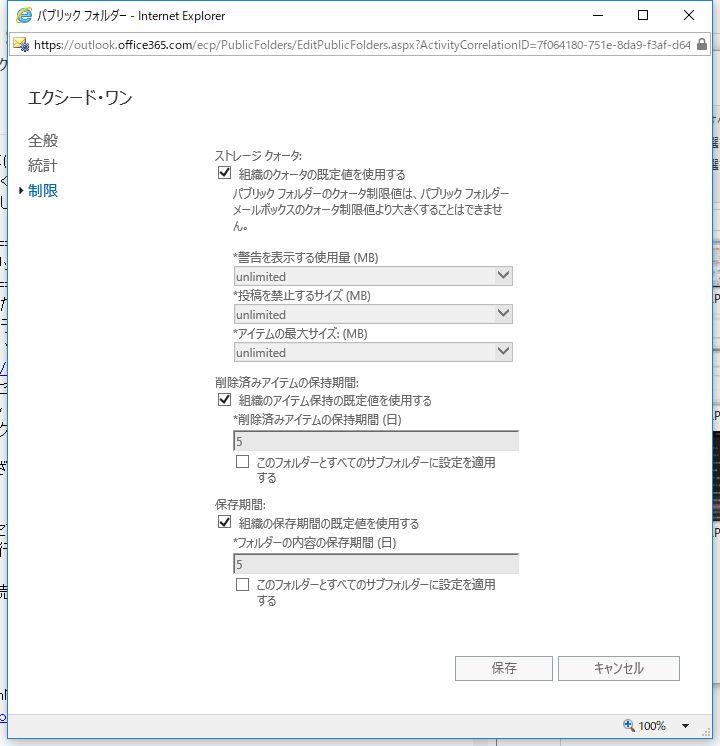

5.以下のような画面が表示されるので期間を確認する。

※既存では『5日間』となっています。

パブリックフォルダの「削除済みアイテムの保持期間」を過ぎてしまうと

GUI上からの復元は難しくなります。

設定している保持期間経過後も必要に応じた回復を行うには、以下の設定を行って下さい。

《パブリックフォルダに保持設定を行うための権限付与設定》

1.Office365管理センターにアクセスする。

2.セキュリティをクリックする。

3.「アクセス許可」をクリックし、[eDiscovery Manager]をクリックする。

4.「電子情報開示管理者」をクリックし、管理者権限を付与する。

《パブリック フォルダーを保持対象に設定するコマンドレット》

1)Powershell にて、コンプライアンスセンターに接続する。

$UserCredential = Get-Credential

$Session = New-PSSession -ConfigurationName Microsoft.Exchange -ConnectionUri https://ps.compliance.protection.outlook.com/powershell-liveid/ -Credential $UserCredential -Authentication Basic -AllowRedirection

Import-PSSession $Session

2)保持ポリシーを作成する。

(構文)

New-RetentionCompliancePolicy -Name "保持を行うポリシー名" -PublicFolderLocation All

(実行例)

New-RetentionCompliancePolicy -Name RetentionPoricy -PublicFolderLocation All

3.作成した保持ポリシーにルールを設定する。

(構文)

New-RetentionComplianceRule -Name "保持ルール名" -Policy "上記で作成したポリシー名" -RetentionDuration Unlimited

(実行例)

New-RetentionCompliancePolicy -Name RetentionPoricy -PublicFolderLocation All

以上

2017年04月

ユーザメールボックスやメールボックスへのフルアクセス権限

今日は「ユーザメールボックスや共有メールボックスへのフルアクセス権限」についてです。

今回 別テナントのユーザに対して、ユーザメールボックスや

共有メールボックスに対して、フルアクセス権限を付与したいと

いう相談がありました。

Exchange Onlineの共有メールボックス及びユーザメールボックスに

対してのフルアクセス権限は

『Exchange Onlineライセンスが設定され、メールボックスが

付与されている組織内部のユーザのみ』となります。

なので、組織外(テナント外)のユーザについては、組織内のメールボックスを

所有することが出来ないため、権限を付与することが

出来ません。

参考:Exchange Online [Online] の共有メールボックス

https://technet.microsoft.com/ja-jp/library/jj966275(v=exchg.150).aspx

以上

2017年04月